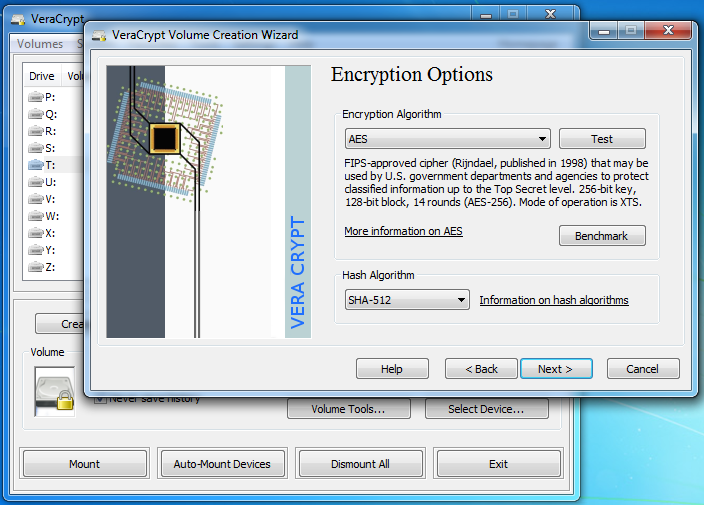

Cerca de 1 milhão de sites estão sob riscos de segurança porque eles usam SHA-1 algoritmo de hash; que os pesquisadores de segurança rotulou como inseguro. Grande número de sites, incluindo a banca, governo e sites do setor corporativo são SHA-1 certifica que os investigadores encontraram mais vulneráveis.

Paul Mutton pesquisador Netcraft disse; "SHA-1 certificados com base está prestes a ser banido - o / corpo diretivo Navegador Forum CA tem governado há novas tais certificados podem ser emitidos após o início de 2016, e já proíbe quaisquer certificados existentes que são válidos para além do final de 2017. "

Os pesquisadores acreditam que, devido a essas vulnerabilidades; um hacker bem financiado pode facilmente passar por um site SSL que usa um SHA-1 certificado confiável publicamente. Pior ainda, enquanto os navegadores ainda aceitar SHA-1 assinaturas, sites SSL continuam em risco, mesmo após a migração para SHA-2: Se um invasor para comprometer um certificado CA intermediário assinado com SHA-1, ele poderia gerar certificados válidos para domínios arbitrários.

Mesmo depois de todos esses preocupações com SHA-1; as autoridades já emitiu mais de 120.000 SHA-1 certificados; que Mutton encontrado muito chocante. Mas partir do próximo ano estas autoridades estão proibidos de issung estes SHA-1 certificados aos novos assinantes.

Alguns dos certificados emitidos este ano tem uma data de validade para além de 2017; que é muito chocante por causa de SHA-1 é ragarded como fraco e inseguro de algum tempo. As empresas ou proprietários que compraram esses certificados definitivamente substituí-los depois destes relatório antes da sua data de validade.

Fonte: ehacking

Paul Mutton pesquisador Netcraft disse; "SHA-1 certificados com base está prestes a ser banido - o / corpo diretivo Navegador Forum CA tem governado há novas tais certificados podem ser emitidos após o início de 2016, e já proíbe quaisquer certificados existentes que são válidos para além do final de 2017. "

Os pesquisadores acreditam que, devido a essas vulnerabilidades; um hacker bem financiado pode facilmente passar por um site SSL que usa um SHA-1 certificado confiável publicamente. Pior ainda, enquanto os navegadores ainda aceitar SHA-1 assinaturas, sites SSL continuam em risco, mesmo após a migração para SHA-2: Se um invasor para comprometer um certificado CA intermediário assinado com SHA-1, ele poderia gerar certificados válidos para domínios arbitrários.

Mesmo depois de todos esses preocupações com SHA-1; as autoridades já emitiu mais de 120.000 SHA-1 certificados; que Mutton encontrado muito chocante. Mas partir do próximo ano estas autoridades estão proibidos de issung estes SHA-1 certificados aos novos assinantes.

Alguns dos certificados emitidos este ano tem uma data de validade para além de 2017; que é muito chocante por causa de SHA-1 é ragarded como fraco e inseguro de algum tempo. As empresas ou proprietários que compraram esses certificados definitivamente substituí-los depois destes relatório antes da sua data de validade.

Fonte: ehacking