E ai galera!

Segue a segunda parte do tutorial de como configurar e criar um lab complexo para testes com o GNS3 e VirtualBox. Nesta parte vamos ver a configuração necessária para que a rede toda funcione.

Não cobrirei a parte de instalação aqui por ser bem simples, basicamente como qualquer outro software. Caso tenha problemas na instalação você pode seguir o vídeo oficial de instalação.

Você pode notar que na instalação é solicitado a localização de uma imagem para configurar, isto será o maior problema que você irá enfrentar, as imagens dos dispositivos de rede da Cisco são proprietárias, então você precisa ser aluno de um curso de certificação da cisco, ter acesso ao portal da Cisco por ter um dispositivo ou conseguir na internet de outra forma.

Já com as imagens em sua máquina abra o programa e faça aquele passo dois do vídeo de instalação, a localização da imagem. O terceiro passo faremos um pouco mais a frente, pode deixar o Idle PC em branco.

As imagens são arquivos no formato .bin ou .image com tamanhos bem pequenos, não maior que alguns KB.

No meu caso, eu consegui a imagem da versão do roteador c7200, mas a configuração é basicamente a mesma para qualquer roteador, então não faz muita diferença nesse ponto se você tiver uma imagem diferente, desde que seja a imagem de um roteador. Existem imagens para os roteadores Cisco modificadas para que o GNS3 reconheça como switch ou algum outro dispositivo de rede.

Vamos então iniciar nossas configurações básicas. Primeiro de tudo precisamos setar o valor do Idle PC, caso não seja feito isso, o roteador irá usar todo o processamento da máquina host. Para isso, arraste um roteador para a tela e aperte no play na barra superior para iniciar o roteador, depois disso clique com o botão direito no roteador e vá na opção Idle PC.

O GNS3 irá calcular o valor do Idle PC, assim que ele concluir aperte Apply e OK.

A próxima coisa que precisamos configurar é as máquinas virtuais. Para isso você precisa usar o VirtualBox. Instale as maquinas virtuais com 2 interfaces de rede, configuradas como rede interna e com o cabo desconectado. Na hora de linkar as vm's com o roteador você verá o motivo de criar duas.

Para habilitar uma segunda interface abra seu VirtualBox vá no menu Arquivo > Preferencias.

Agora vá na opção Rede e na aba “Redes Exclusivas de Hospedeiro” aperte no botão + e uma nova interface de rede será adicionada.

Confira se suas vm’s estão configuradas com 2 interfaces de rede em modo host-only com a opção “Cabo conectado” desmarcada.

Assim que tiver as maquinas virtuais devidamente instaladas e configuradas voltamos para o GNS3 para fazer a conexão. Para configurar a conexão com VirtualBox vá no menu edit > preferences > VirtualBox. A princípio nada tem de ser configurado na primeira aba, apenas pressione ‘Test Settings” e uma mensagem verde irá aparecer dizendo que está tudo certo, se você receber esta mensagem passe para a segunda aba.

Aqui iremos cadastrar as vm’s no GNS3. Escolha uma vm na opção "VM List”, de um nome a ela na opção “Identifier Name” e pressione “Save”.

Agora sua vm vai aparecer na lista de equipamentos que podem ser utilizados.

A próxima coisa que precisamos fazer é configurar a interface de rede do roteador. Para isso, clique com o botão direito no roteador e clique na opção “Configure”. Clique no node que irá aparecer na lista (no meu caso R1), e vá até a aba “Slots”. Cada slot será uma interface de rede que pode ser utilizada, neste caso usarei apenas 1 no slot 0. Escolha sempre a opção que tem as letras “FE”, isso quer dizer Fast Ethernet.

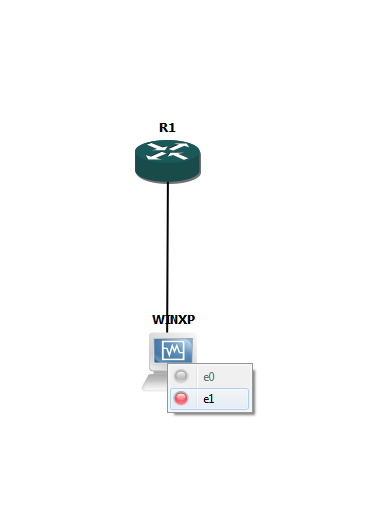

Agora que temos nossa configuração básica vamos criar a rede e testar para ver se está tudo funcionando. Arraste uma máquina virtual para a tela e clique no botão “Add a link” e faça a conexão entre o roteador e a vm. Pode-se ver que a interface 0 da vm está indisponível para conectar, por isso precisamos de uma segunda.

Assim que estiver com tudo conectado pode apertar no play novamente para iniciar a vm. O GNS3 inicia a vm no VirtualBox normalmente, mas ainda está sem rede, precisamos configurar o roteador para gerar a rede e enviar IP’s validos para as vm’s. Para configurar o roteador clique com o boato direito em cima dele e vá na opção “Console”.

No console digite os seguintes comandos para configurar o roteador:

# conf t

# interface fastEthernet 0/0

# ip address 192.168.0.1 255.255.255.0

# no shutdown

# exit

# ip dhcp pool <nome_da_rede>

# network 192.168.0.0 /24

# default-router 192.168.0.1

Assim que terminar as configurações use o comando abaixo para salvar suas configurações (para não ter que configurar a cada vez que abrir o GNS3):

# copy run start

Salve sua topologia e reinicie a vm ou desabilite/habilite o adaptador de rede e a rede já estará funcionando.

Pronto! Tudo configurado e funcionando, agora é com você montar e testar suas configurações de rede.

Amanhã (Sexta-feira 04/04) adicionarei aqui o vídeo de tudo isso que foi postado aqui caso alguém tenha alguma dúvida. Recomendo que acompanhe o perfil no Facebook da Brutal Security para ficar sabendo exatamente quando o post vai ser atualizado.

Semana que vem iniciarei uma série de posts usando o GNS3 e o VirtualBox para montar, configurar e testar alguns ataques nas redes que mostrei no primeiro post.

EDIT: Veja abaixo um vídeo de demonstração da configuração do GNS3.

Não se esqueça de curtir, compartilhar, dar um gostei e se inscrever no canal ;)